近年来,民众申诉银行存款突然被盗取的案件时有所闻,这类案件主要和恶意软件侵入手机有关。

最近有两组数据出炉,显示新加坡在打击这类骗案取得了一定成效,但却也透露出新加坡人的警觉心仍有不少改善的空间。

第一组数据来自谷歌新加坡:

今年2月以来,本地安卓手机用户当中,有约90万次下载高风险手机应用的尝试被安全系统“拦下”。

第二组数据来自新加坡政府:

本地今年上半年只有95起和恶意软件诈骗有关的投报,和去年相比大幅下滑。去年一整年共有多达1899起投报。

这两组数据透露了什么讯息?

- 首先,恶意软件诈骗案件急剧下滑,有多达90万次下载高风险手机应用的尝试被挡下,显示科技公司和当局的努力取得一定成效。

- 其次,反过来说,尝试下载高风险应用的次数多达90万次,这90万次下载数又分别集中在20万部安卓装置上,说明了本地手机用户防范诈骗的警觉性依然不足。

潜台词大概就是:

如果没有被挡住,搞不好会更多人受骗。

何谓高风险应用?

诈骗分子通常会通过钓鱼、求职、投资等手段,诱骗受害者点取链接,在手机安装恶意软件。

这些恶意软件在安装过程中,经常会要求获取监控屏幕或读取SMS简讯的权限。

这两种权限是诈骗分子盗取受害者敏感信息,并盗取钱财所需的“钥匙”。

苹果和安卓是本地手机主要的两大生态系统。其中,又以安卓手机系统遭不法分子侵入的风险更高,是诈骗活动的“温床”。

这是因为安卓手机系统允许用户从非官方渠道下载第三方应用。

什么是加强版安全系统?

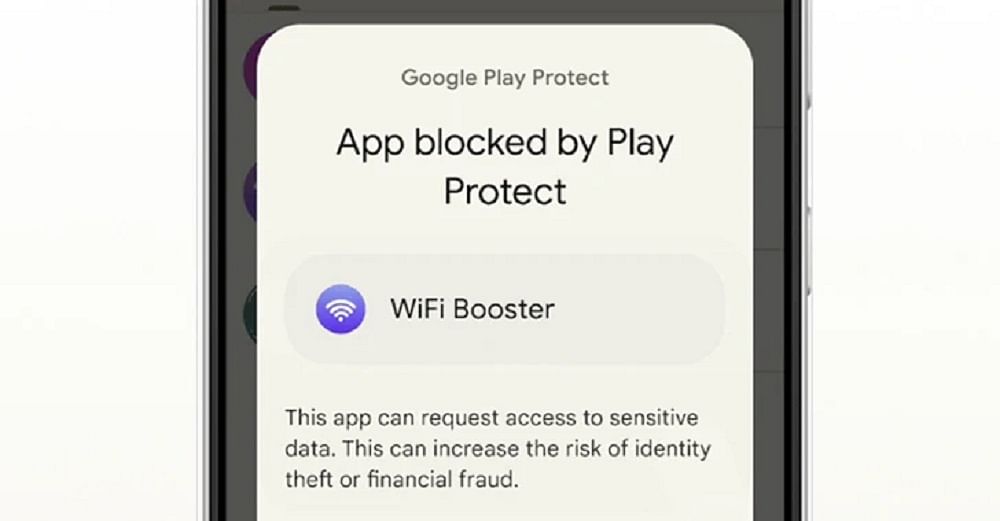

有鉴于此,谷歌今年2月与新加坡网络安全局合作,推出一项名为Google Play Protect的保护机制。

这套保护机制能自行侦测用户手机是否下载高风险应用,并采取行动阻止他们安装。

该保护机制已逐步装入本地所有安卓手机并预设运行,用户若要取消保护机制,就必须手动解除整套Google Play Protect系统的运行。

在保护机制运作下,一旦本地安卓用户尝试从非官方渠道,包括网络浏览器、通讯软件应用,或者文件管理平台上下载具潜在风险的可疑应用程式,安全系统就会进行阻挡,并向用户解释阻挡的原因。

也就是这套系统,从今年2月以来,阻止了本地用户多达90万次下载有害软件的尝试。

恶意软件是“万恶起源”

根据新加坡警察部队等相关单位的资讯,和恶意软体有关的诈骗主要通过以下程序进行:

- 骗子透过社交工程(Social Engineering)诱使受害者从非官方渠道下载第三方恶意软体,一些主要的骗案“主题”包括投资、求职和电子商务等,也有可能是钓鱼(如在简讯中夹带有害链接)或冒充受害者友人等方式。

- 安装过程中,恶意软体会要求监控手机屏幕和读取信息的权限,一旦受害者同意安装,就会坠入陷阱。

- 恶意软体可能进一步获取其他侵入受害者手机的权限。

- 在这之后,一旦用户在手机上输入敏感资讯登入银行等应用,诈骗分子就可通过监控屏幕等远端权限,获取受害者的账号和密码。

- 诈骗分子再冒用受害者的账号和密码登入银行应用,将后者的存款钱取出。过程中银行会发送一次性密码(OTP)进行认证,由于恶意软体能读取手机简讯,因此能轻易经过OTP认证,盗走受害者存在银行的血汗钱。在一些情况下,部分恶意软体甚至能拦截简讯,因此有部分受害者也声称,他们在存款被盗走的过程中,从未收到任何OTP或相关简讯通知。

从整个过程来看,下载恶意软体无疑是“万恶起源”。

如果没有下载恶意软体,后续憾事应能得以避免。

除了谷歌推出协助阻挡用户下载来历不明应用程式的保护措施,本地银行7月也宣布,将逐步让用户停止使用一次性密码(OTP)登录银行账户,由安全性更高的数码认证(digital token)取而代之,后者能确保只要手机还在个人手上,就无法让骗子从远端得逞。

换句话说,过去让不法分子能见缝插针,盗取无辜民众钱财的两个要素已遭掐断。

安卓手机用户在保护机制运作下,不能再随意下载来历不明的高风险应用是第一道防火墙。

停用一次性密码(OTP)是第二道防火墙,使骗子远端登入受害者银行账户的风险降低。

但最重要的防火墙,恐怕还是一般民众对诈骗的警觉性,今年2月以来本地手机用户仍有多达90万次尝试下载高风险应用,说明了这道防火墙有待加强的空间不小。